MyHost$ tail -f /var/log/messages | grep sshguard7-2. GNOME では firewall-config から永久ブロック対象を確認可能。

*210.2.1.99 を 120 秒間のブロック対象とする。(攻撃スコアがしきい値 THRESHOLD=30 に達した)

Mar 4 22:49:34 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:49:36 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:49:36 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 2.

Mar 4 22:50:18 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:50:18 MyHost sshguard[1109]: Blocking "10.2.1.99/32" for 120 secs*2 (4 attacks in 44 secs, after 1 abuses over 44 secs.)

Mar 4 22:53:05 MyHost sshguard[1109]: 10.2.1.99: unblocking after 167 secs*3

Mar 4 22:53:10 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:53:13 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:53:15 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 2.

Mar 4 22:53:56 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:53:56 MyHost sshguard[1109]: Blocking "10.2.1.99/32" for 240 secs*4 (4 attacks in 46 secs, after 2 abuses over 262 secs.*5)

Mar 4 22:57:58 MyHost sshguard[1109]: 10.2.1.99: unblocking after 242 secs

Mar 4 22:58:12 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:58:14 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:58:14 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 2.

Mar 4 22:58:25 MyHost sshguard[1109]: Attack from "10.2.1.99" on service SSH with danger 10.

Mar 4 22:58:25 MyHost sshguard[1109]: Blocking "10.2.1.99/32" forever*6 (4 attacks in 13 secs, after 3 abuses over 531 secs.)

*310.2.1.99 をブロック対象から除外した。(除外までの時間はちょうど 120 秒ではなく、ランダムに秒数が加算される)

*410.2.1.99 を 240 秒間のブロック対象とする。(← 監視期間を延長した) *5(46 秒間に 4 回の攻撃動作、最初の認証失敗から 262 秒間に 2 回の不正接続)

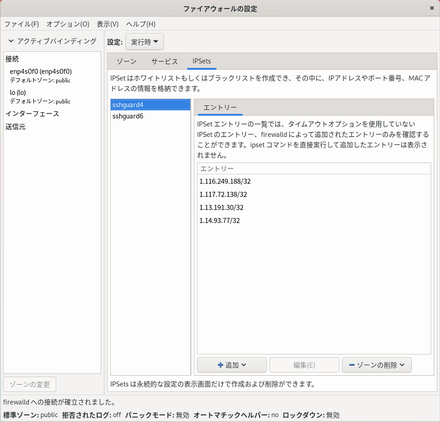

*610.2.1.99 の攻撃スコアがしきい値 90 に達して、永久ブロック対象となった。

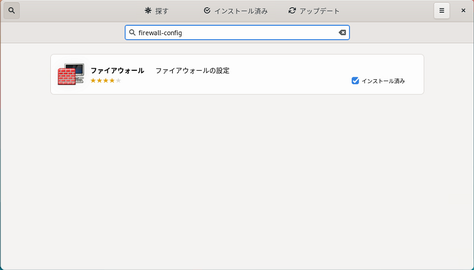

firewall-config をインストールする。

⇓

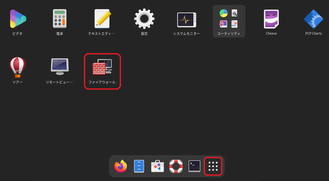

firewall-config を起動する。

⇓

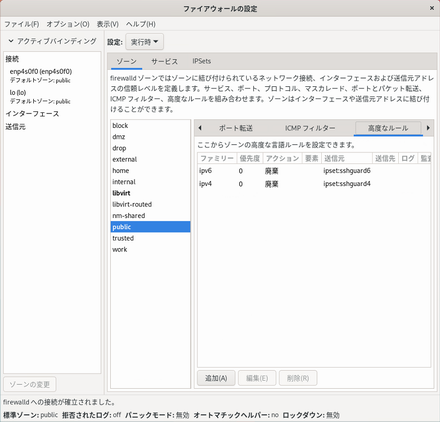

firewall-config 画面

*7永久ブロックする IP アドレス (上図の「エントリー」) は SSHGuard が起動するたび firewalld の に登録されるため に登録されなくて良い。

⇔